從43億筆MongoDB資料外洩到假冒LINE的社交工程攻擊,企業資安威脅已演變為高度整合的攻擊鏈。本文深度剖析駭客如何利用防禦排除、權限提升與惡意DLL部署進行橫向入侵。面對自動化威脅,單一防毒已不足夠,企業需重構以行為分析為核心的「多層式防禦架構」。

透過NEITHDNS阻斷前端釣魚連線、NEITHViewer (NDR) 監控網路異常流量,以及 NEITHSeeker

(MDR) 進行即時威脅偵測與專家回應。唯有整合聯防機制並強化官方管道下載意識,才能在資料外洩發生前有效止損,守護數位資產安全。

資料外洩只是攻擊鏈的起點

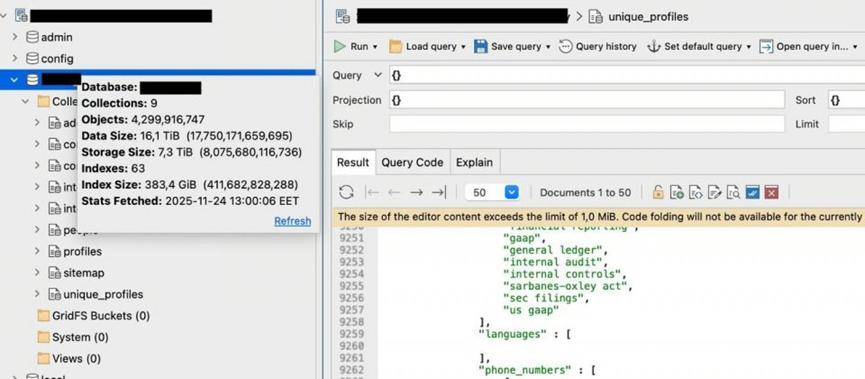

近期研究人員揭露,一個未啟用存取驗證的 MongoDB資料庫意外對外開放,導致高達16 TB、約43億筆涵蓋個人與職涯的敏感資料曝露。雖然資料庫已關閉,但這類事件凸顯了一個殘酷事實:一次設定疏忽,就能讓企業資產在短時間內成為攻擊者的資源庫。

這些外洩資料不會只停留在「被看見」,更會成為後續社交工程、釣魚攻擊與橫向入侵的精準誘餌。面對高度自動化的攻擊模式,企業防護不能再停留在單一設備,而必須升級為「多層式、可聯動」的防禦架構。

資安防護思維轉型:從「單點防毒」到「行為分析」

傳統防火牆與防毒軟體多半針對「已知威脅」進行阻擋,但現代攻擊者擅長利用合法帳號與正常流量進行隱匿行為。為了在第一時間攔截風險,MDR(託管偵測與回應)、NDR(網路偵測與回應) 與 DNS 防護 已成為現代資安的三大核心支柱。

1.NEITHSeeker (MDR):補足企業即時偵測與專業分析力:

NEITHSeeker的價值在於「持續監控」與「專家判斷」;傳統只比對 Hash 值的 EDR 不同,MDR 團隊能透過行為分析發現潛在風險。

應用場景:在資料庫權限設定錯誤時,MDR能及早察覺不尋常的帳號活動或異常存取模式,避免損害因長時間未察覺而擴大。

2. NEITHViewer (NDR):洞察隱藏在網路流量中的滲透:

許多攻擊在端點不留痕跡,卻一定會在網路上移動。NEITHViewer負責監控企業內部的「東西向」與「南北向」流量。

應用場景:在類似MongoDB事件中,NDR讓企業能即時偵測異常的大量下載或未知來源連線,而非事後才透過日誌回溯、猜測發生了什麼,有效在資料被完全搬走前止損。

3. NEITHDNS:在建立連線前阻斷風險:

DNS是網路通訊的起點,也是防禦的最前線。NEITHDNS能在威脅真正建立連線前將其攔截,將風險「前移」。

實例分析:「假 LINE」社交工程攻擊

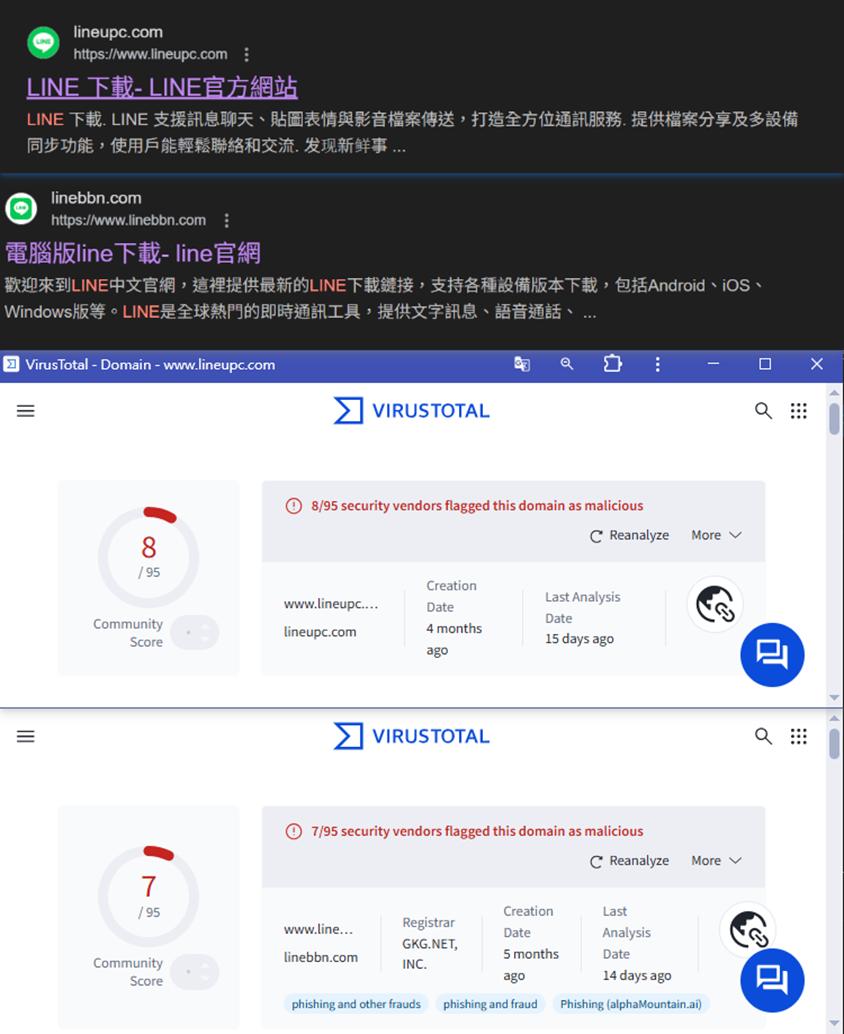

近期我們的分析師團隊發現多起針對台灣使用者的假冒LINE下載頁面攻擊。攻擊者利用變體Domain(如linebbn.com)並透過SEO提升排名,誘導使用者下載含有木馬的安裝檔。

案例一:

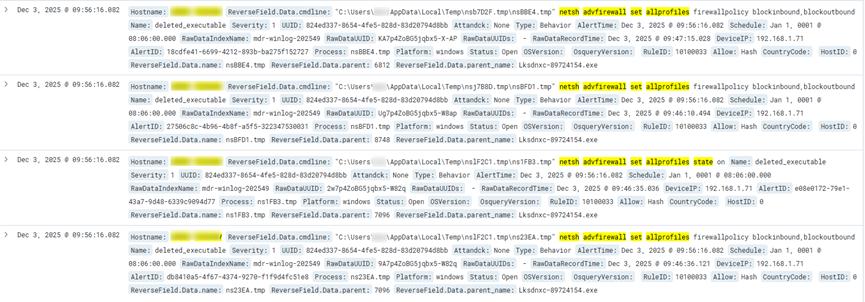

● 初始執行:從WinRAR或臨時目錄啟動Lksdnxc...exe。

● 系統削弱:利用netsh指令重寫系統的防火牆規則,並用powershell排除防毒掃描。

● 負載部署:透過cmd複製檔案並使用funzip解壓,將惡意元件佈署到 C:\ProgramData等位置。

● 偵察:持續檢查系統進程。

案例二:

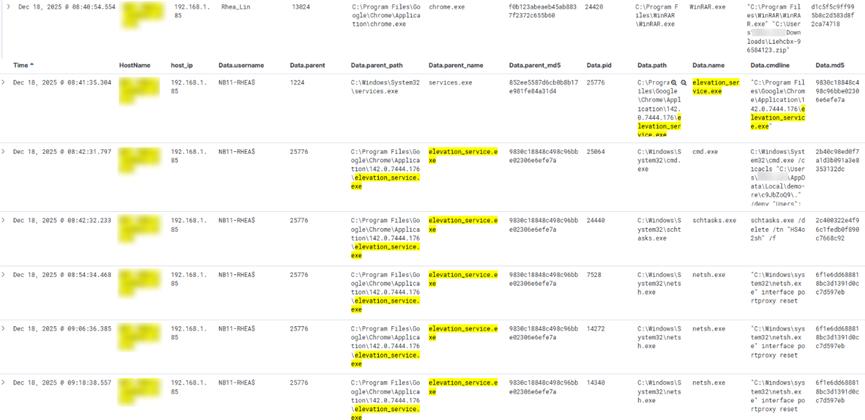

● 初始執行:攻擊者透過仿冒網頁誘導使用者下載並執行包裝成LINE安裝程式的壓縮檔。

● 獲取系統權限:執行後利用Chrome瀏覽器的合法組件 elevation_service.exe作為跳板,在系統中建立隨機名稱的服務,藉此取得LocalSystem最高管理權限。

● 削弱防禦系統:

利用netsh 指令強行封鎖網路進出流量,或關閉防火牆狀態。

使用powershell 將惡意路徑加入防毒軟體排除清單,規避偵測。

● 部署惡意元件:透過指令將惡意 DLL 和執行檔(如

UU3.dll、gR5zL.exe)複製並解壓到

C:\ProgramData 或使用者的隨機暫存路徑中。

從 MongoDB 的雲端資料庫曝露,到假借 LINE 之名的端點木馬攻擊,我們可以看到攻擊鏈已高度整合。面對這種「由外而內、由技術到心理」的複合式攻擊,企業除了建構

NEITHDNS(第一道攔截)、NEITHViewer(流量監控)與

NEITHSeeker(行為分析) 三位一體的技術防護體系外,從源頭減少不必要的安全風險,即使用者的軟體下載行為管理,同樣是確保防線不失守的關鍵。

針對近期猖獗的社交工程與木馬植入,建議:

堅持「官方途徑」: 絕不點擊來路不明的簡訊、郵件連結,或下載非官方提供的安裝檔。如需安裝或更新軟體(如 LINE、Zoom、VPN 等),請務必自行搜尋並進入XX官方網站(Official Website)XX進行下載。

警惕「中文化」與「破解版」誘餌: 根據分析師觀察,多數強調XX「中文化」、「免費破解」或「優化版」XX的第三方程式,夾雜惡意代碼的風險極高。攻擊者常利用使用者追求便利或節省軟體成本的心理,將木馬藏匿於其中。

想了解更多產品資訊,請連至官網https://www.neithnet.com/zh/,或直接與NEITHNET資安專家聯繫:info@neithnet.com