WhisperPair漏洞衝擊藍牙裝置,恐導致使用者對話遭竊聽與追蹤!本文帶您快速了解WhisperPair漏洞事件、什麼是Fast Pair,並提醒大家檢查受影響名單、即刻更新韌體與重設裝置以確保資安。

2026年一月初公布了一個CVE-2025-36911漏洞,稱為WhisperPair,是跟google的快速配對(Fast Pair)有關。

主要是在說明,一些廠商對於快速協議的不當實作或是疏忽,造成攻擊者可以在未經過使用者允許下,將有存在該漏洞擁有快速配對的產品、裝置進行配對。並且可以接管設備後進行音訊干擾以及使用者竊聽使用者的對話內容等,相關竊取使用者個人隱私資訊的行為。

一、什麼是Fast Pair?

簡單快速的說明,在Android系統上會用到的一個服務,靠近設備/裝置時候,會自動進行連接並且可以進行帳戶同步。

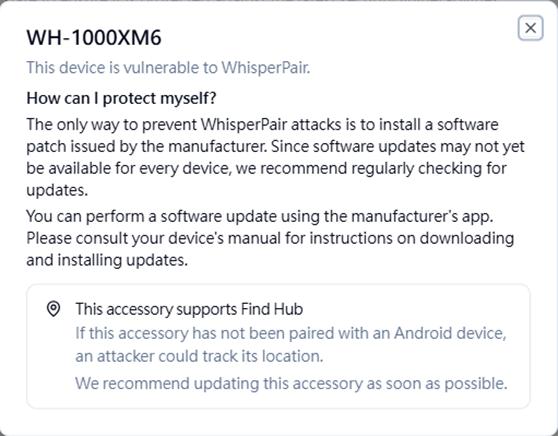

研究單位也說明,假設自身的設備從未與Android裝置做過任何配對的話,攻擊者是可以將連線上的裝置加入到自己的google帳號中,這也說明當使用者的裝置(像是手機、平板等),並非為Android系統的,利用了Android系統外的裝置在連接時不會執行快速配對程式這一特性,可以來標記使用者裝置將該裝置新增到Find Hub上追蹤使用者的位置。

二、快速了解WhisperPair漏洞事件

發現該漏洞的Research group COSIC, KU Leuven有公布相關的影片,有興趣的人可以參考。

https://www.esat.kuleuven.be/cosic/news/whisperpair-hijacking-bluetooth-accessories-using-google-fast-pair/

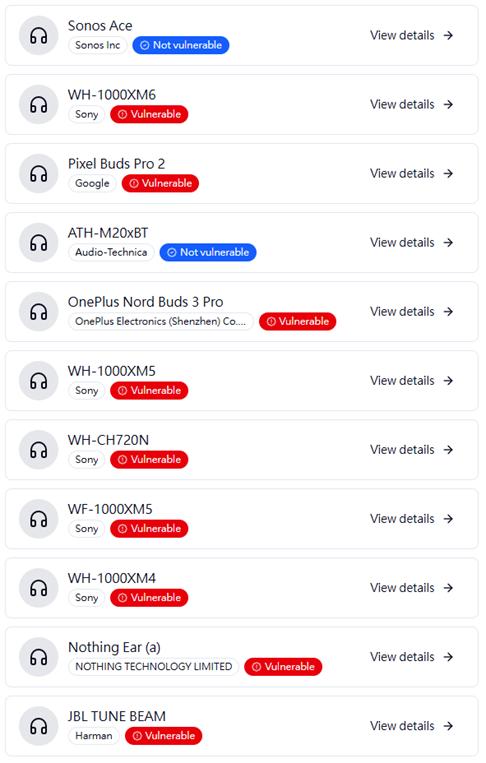

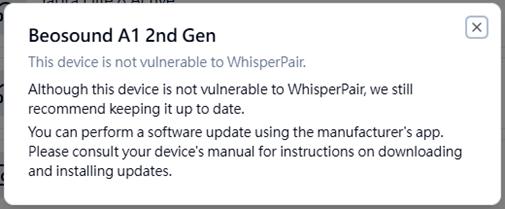

也有建立一個說明介紹的網:https://whisperpair.eu,除了有說明該漏洞的相關說明以及原因,上面也有列出一些設備,並且標示出是否容易被攻擊。可以點進https://whisperpair.eu/vulnerable-devices來參考。

並且會描述一些說明,且重點建議使用者去更新製造廠商的軟體修補程式。

最後,本篇是希望提醒大家,由於耳機等裝置的韌體更新等常會被使用者忽略,這次的漏洞事件並不是自身使用的設備並非Android系統就能避免的。

建議大家可以上網去確認一下自己的相關裝置(耳機等)是否有在名單上(並非沒在名單上就代表安全),確認自己使用的裝置廠商是否有出新的韌體更新等,並建議有收到異常連接資訊或是通知時候重設自己的裝置。

有任何資安問題,歡迎隨時與NEITHNET團隊聯繫!

參考來源:

1、https://whisperpair.eu/

2、https://www.esat.kuleuven.be/cosic/news/whisperpair-hijacking-bluetooth-accessories-using-google-fast-pair/

3、https://www.cve.org/CVERecord?id=CVE-2025-36911

4、https://www.tasc.tw/tw/news-detail/critical-flaw-lets-hackers-track-eavesdrop-via-bluetooth-audio-devices%EF%BC%8F?kind=12